Hackerii folosesc platforma Telegram pentru a dirija utilizatorii spre un canal care îi păcălește să ruleze cod PowerShell malițios, infectându-le dispozitivele cu malware. Această metodă este o variantă a tacticii „Click-Fix”, utilizată frecvent pentru distribuirea de malware. În contextul unei știri controversate despre Ross Ulbricht și promisiunea de grațiere făcută de Donald Trump, actorii rău intenționați au creat conturi false pentru a răspândi linkuri malițioase.

TL;DR

- Atacatorii folosesc capcane prin Telegram pentru a distribui malware.

- Tehnica presupune rularea unui cod PowerShell malițios de către utilizatori.

- Este alimentată de știri legate de Ross Ulbricht și acțiunile politice recente.

- Utilizatorii trebuie să evite rularea de comenzi necunoscute în PowerShell.

- Analizați orice cod copiat înainte de execuție.

Detalii despre incident

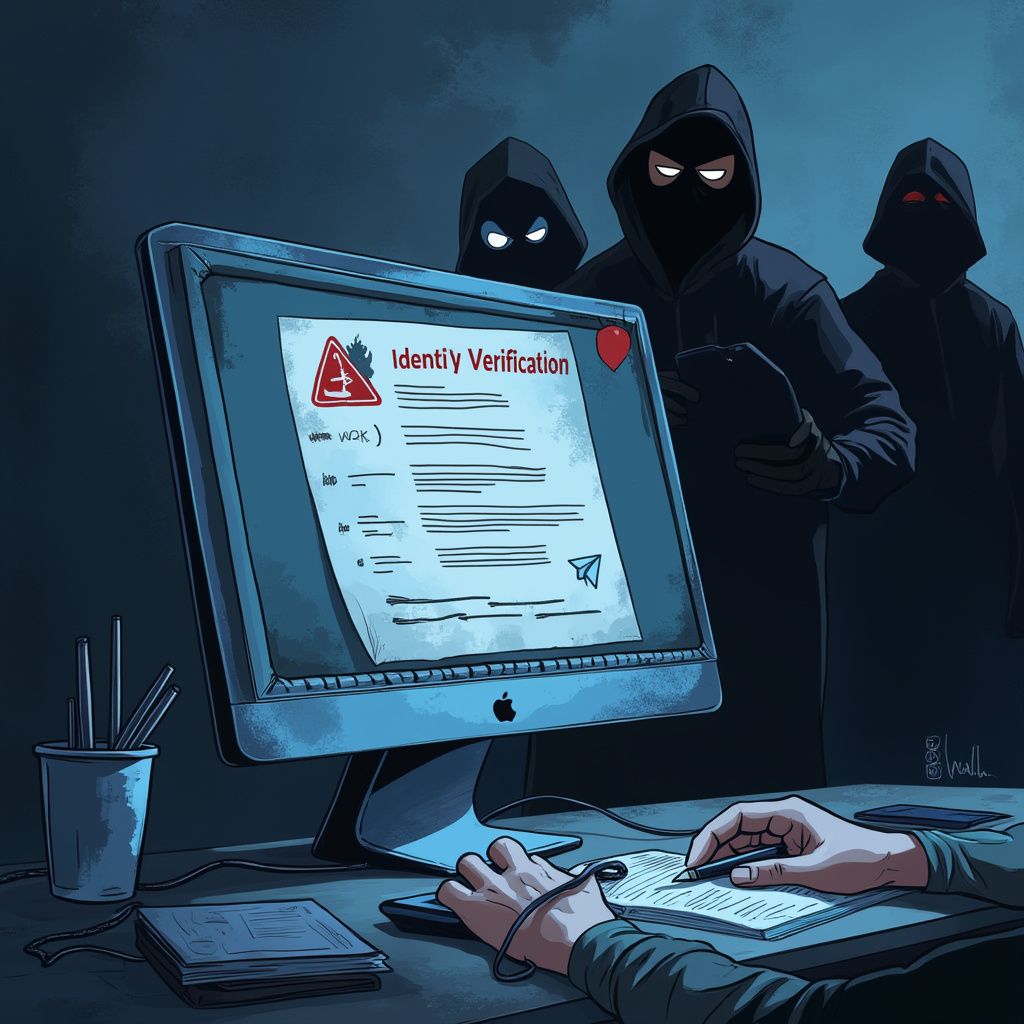

O campanie recent descoperită pe platforma X a arătat că unii utilizatori sunt păcăliți prin știri false despre Ross Ulbricht, creatorul Silk Road. După ce a fost grațiat de președintele Trump, linkuri fiind pretinse a fi oficiale ale lui Ulbricht au apărut pe Telegram. Acestea implică utilizarea de verificări de identitate false prin miniprograme Telegram care induc utilizatorii să ruleze coduri PowerShell.

Cum funcționează atacul

După ce ajung la Telegram, utilizatorii sunt îndemnați să participe la un proces fals de verificare a identității numit ‘Safeguard’, la finalul căruia sunt instruiți să ruleze un cod PowerShell copiat automat pe clipboardul lor. Acest cod întâi descarcă și rulează un script, care la rândul său descarcă un fișier ZIP conținând un executabil malițios. Se sugerează că acest executabil, „identity-helper.exe”, ar putea fi un loader pentru Cobalt Strike, un instrument folosit pentru penetrarea rețelelor.

Consecințele posibile ale atacului

Codul PowerShell descărcat astfel poate servi ca poartă pentru atacuri ulterioare precum răspândirea ransomware sau furtul de date. Limbajul folosit în tot procesul fals de verificare este special ales pentru a nu ridica suspiciuni și pentru a menține iluzia unei verificări autentice.

Protecția împotriva unor amenințări similare

Cel mai eficient mod de a vă proteja este să nu rulați niciodată comenzile pe care le copiați online, ori în terminalul PowerShell, decât dacă sunteți siguri de natura lor. Dacă aveți dubii, analizați întotdeauna conținutul utilizând un editor de text și tratând cu suspiciune orice formă de ofuscare a textului. Astfel de tactici sunt deseori indicatori clari de pericol iminent pentru un computer.