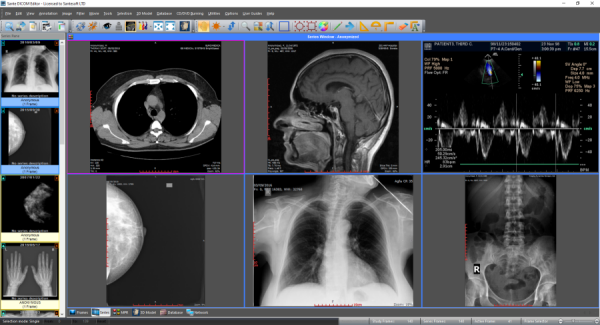

Au fost descoperite două vulnerabilități critice în Sante DICOM Viewer Pro, un software utilizat pe scară largă în sectorul sănătății pentru vizualizarea fișierelor DICOM. Versiunile afectate sunt 12.2.4 și versiunile anterioare. Vulnerabilitățile, identificate ca Out-of-bounds Write și Stack-based Buffer Overflow, ar putea permite atacatorilor să execute cod arbitrar și să dezvăluie informații sensibile. Utilizatorii sunt sfătuiți să actualizeze la versiunea 12.2.6 pentru a reduce aceste riscuri.

Produse

Sante DICOM Viewer Pro

Versiune: 12.2.4 și anterioare

Furnizor: Santesoft

CVEs: CVE-2023-35986, CVE-2023-39431

Vulnerabilități

Scriere în afara limitelor

CVE: CVE-2023-39431

Scoring CVSSv3: 7.8 - ridicat

CVVSSv3 Vector: AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H

CWE: CWE-787

Descriere: Sante DICOM Viewer Pro nu are o validare adecvată a datelor furnizate de utilizator la analizarea fișierelor DICOM, ceea ce duce la o scriere în afara limitelor.

Impact: Un atacator ar putea profita de această vulnerabilitate pentru a executa cod arbitrar în contextul procesului curent.

Mitigare: Actualizați la versiunea 12.2.6.

Stack-based Buffer Overflow

CVE: CVE-2023-35986

Scoring CVSSv3: 7.8 - ridicat

CVVSSv3 Vector: AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H

CWE: CWE-121

Descriere: Sante DICOM Viewer Pro nu are o validare adecvată a datelor furnizate de utilizator la analizarea fișierelor DICOM, ceea ce duce la o depășire de buffer bazată pe stivă.

Impact: Un atacator ar putea profita de această vulnerabilitate pentru a executa cod arbitrar în contextul procesului curent.

Mitigare: Actualizați la versiunea 12.2.6.

Concluzie

Descoperirea acestor vulnerabilități critice în Sante DICOM Viewer Pro evidențiază importanța actualizărilor regulate ale software-ului și a vigilenței în practicile de securitate cibernetică, în special în sectorul sănătății. Utilizatorii software-ului afectat sunt sfătuiți să actualizeze la versiunea 12.2.6 pentru a reduce riscurile asociate cu aceste vulnerabilități. În plus, organizațiile ar trebui să implementeze strategiile de securitate cibernetică recomandate și să urmeze cele mai bune practici pentru a se proteja împotriva potențialelor exploatări. Nu a fost raportată nicio exploatare publică cunoscută a acestor vulnerabilități, dar măsurile proactive sunt esențiale pentru a asigura securitatea și integritatea sistemelor de sănătate.